Périmètre

Le périmètre vous donne un contrôle granulaire sur les ordinateurs, les appareils mobiles et les utilisateurs qui reçoivent des tâches de gestion à distance. Par exemple, vous pouvez utiliser le périmètre pour vous assurer qu'une règle d'installation d'un logiciel de PAO ne fonctionne que sur les ordinateurs du département de conception ou qu'un livre est distribué uniquement aux élèves d'une classe particulière.

Le périmètre peut être défini selon les éléments suivants :

-

Ordinateurs individuels, appareils mobiles ou utilisateurs

-

Ordinateur, appareil mobile ou groupes d'utilisateurs

-

Départements

-

Bâtiments

-

Utilisateurs LDAP ou locaux

-

Groupes d’utilisateurs LDAP

Remarque : Jamf Pro peut rencontrer des problèmes de performances si le périmètre d’un objet contient trop de groupes LDAP. Si vous devez utiliser plusieurs critères LDAP dans un périmètre, vous pouvez créer un groupe intelligent regroupant ces critères, ainsi qu’un périmètre pour ce groupe intelligent.

-

Segments de réseau

-

Classes

-

Régions iBeacon

Les éléments disponibles varient en fonction de la tâche de gestion à distance pour laquelle vous configurez le périmètre. Par exemple, seul le périmètre d’un livre peut être basé sur des classes.

Remarque : Le périmètre ne peut pas être basé sur des appareils mobiles personnels.

Configuration du périmètre

Pour la plupart des tâches de gestion à distance, la configuration du périmètre implique l'ajout de cibles, de limitations et d'exclusions. (Le processus varie en fonction de la tâche de gestion à distance pour laquelle vous configurez le périmètre.)

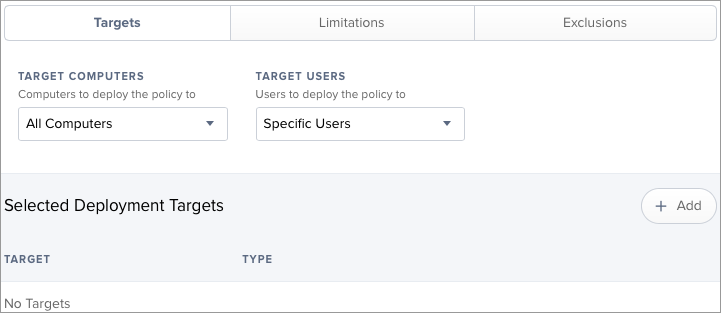

Ajout de cibles

Les cibles constituent le pool initial d'ordinateurs, d'appareils mobiles ou d'utilisateurs qui reçoivent la tâche de gestion à distance. Vous pouvez ajouter tous les ordinateurs, appareils mobiles ou utilisateurs, ou une combinaison d'éléments spécifiques (par exemple, des ordinateurs, des groupes et des bâtiments).

-

Dans le volet Targets (Cibles), utilisez les menus contextuels pour choisir les éléments à ajouter au périmètre.

Remarque : Tous les ordinateurs, appareils mobiles et utilisateurs sélectionnés dans les menus contextuels seront ajoutés au périmètre. Une sélection de menu contextuel n'en remplace pas une autre. Par exemple, si vous sélectionnez « All Computers (Tous les ordinateurs) » et « Specific Users (Utilisateurs spécifiques) » comme cibles pour le périmètre d'un livre, le livre sera distribué à tous les ordinateurs, ainsi qu'à tous les ordinateurs ou appareils mobiles auxquels l'utilisateur ou les utilisateurs choisis sont affectés.

-

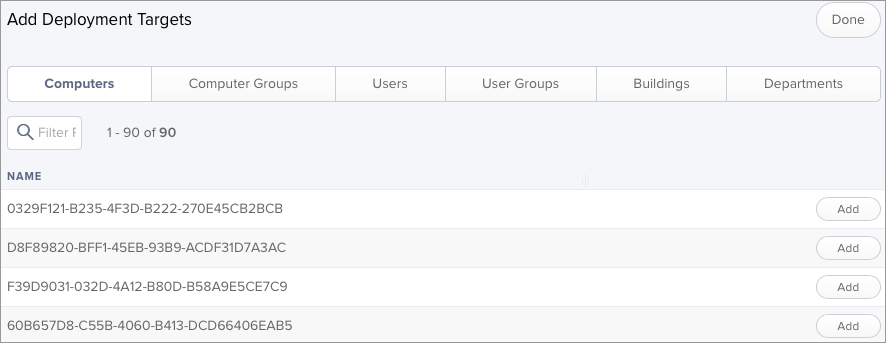

Si vous avez choisi d'ajouter des éléments spécifiques :

-

Cliquez sur Ajouter

.

. -

Sur chaque onglet, cliquez sur Ajouter pour les éléments que vous souhaitez ajouter.

-

Cliquez sur Terminé dans le coin supérieur droit du volet.

Les éléments que vous avez ajoutés sont affichés sous forme de liste dans le volet Targets (Cibles).

-

Ajout de limitations

L'ajout de limitations au périmètre d'une tâche de gestion à distance vous permet d’effectuer les tâches suivantes :

-

Limiter la tâche à des utilisateurs spécifiques dans la cible. Par exemple, si vous voulez qu'une certaine application s'ouvre à la connexion pour des utilisateurs spécifiques, quel que soit leur ordinateur qu'ils utilisent, vous pouvez inclure tous les ordinateurs comme cible et ajouter des utilisateurs spécifiques comme limitations.

-

Limiter la tâche à des segments de réseau spécifiques dans la cible. Par exemple, si vous souhaitez que chaque ordinateur d'un département installe un paquet mais uniquement sur le réseau de production de l'entreprise, vous pouvez utiliser le département comme cible et ajouter un segment de réseau spécifique comme limitation.

-

Limiter des règles et des profils de configuration aux appareils de la cible lorsque les appareils se trouvent dans une région iBeacon spécifique. Par exemple, si vous souhaitez installer un profil de configuration sur des appareils mobiles lorsqu'ils se trouvent dans une région iBeacon spécifique, vous pouvez ajouter la région iBeacon comme limitation.

-

Dans le volet Limitations, cliquez sur Ajouter

.

. -

Dans chaque onglet, ajoutez les éléments requis.

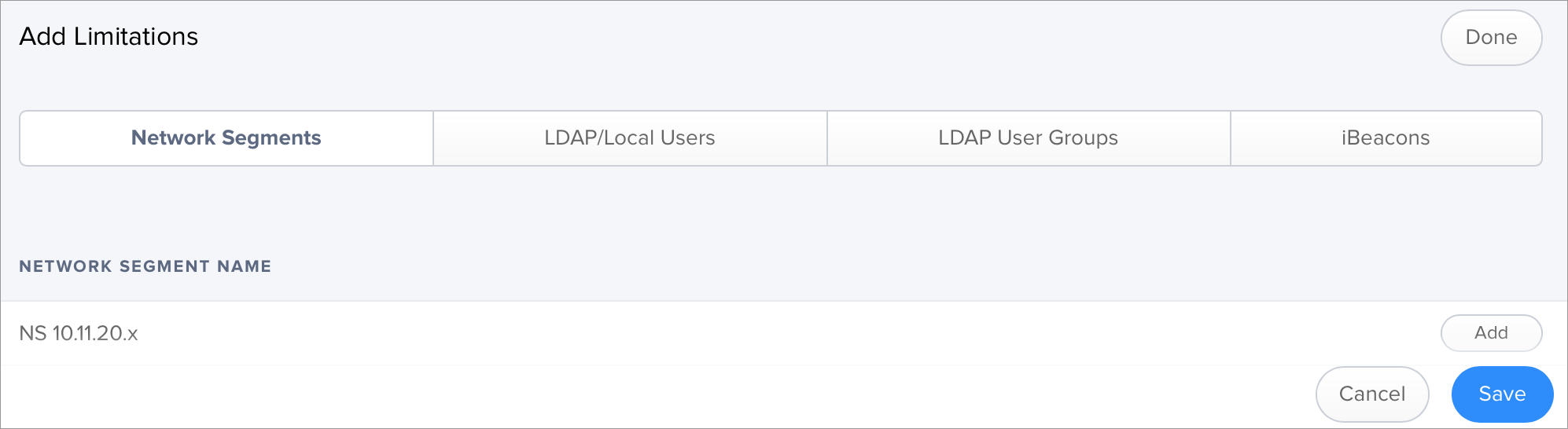

Pour ajouter un segment de réseau, cliquez sur l'onglet Segments de réseau, puis sur Ajouter pour le segment de réseau.

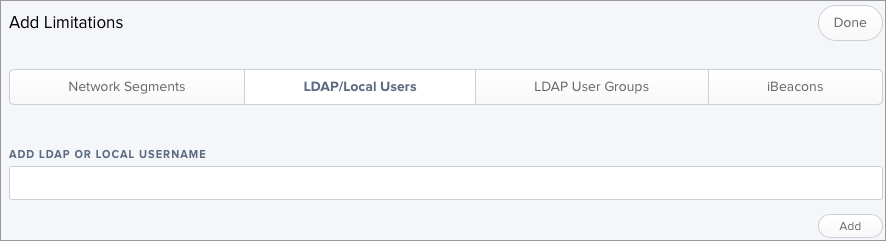

Pour ajouter un utilisateur LDAP ou local, cliquez sur l’onglet Utilisateurs LDAP/locaux. Entrez ensuite le nom d’utilisateur dans le champ de recherche, puis sur Ajouter.

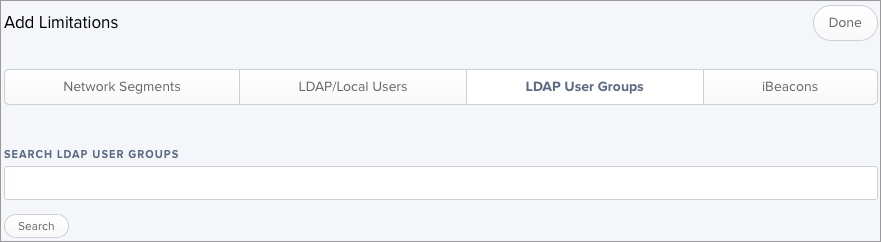

Pour ajouter un groupe d’utilisateurs LDAP, cliquez sur l’onglet Groupes d’utilisateurs LDAP, entrez le nom du groupe dans le champ de recherche, puis cliquez sur Rechercher. Cliquez ensuite sur Ajouter pour le groupe que vous voulez ajouter.

-

Cliquez sur Terminé dans le coin supérieur droit du volet.

Les éléments que vous avez ajoutés sont affichés sous forme de liste dans le volet Limitations.

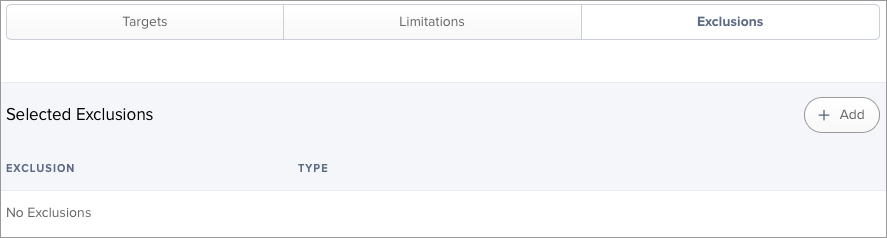

Ajout d'exclusions

L'ajout d'exclusions au périmètre d'une tâche de gestion à distance vous permet d'exclure certains ordinateurs ou appareils mobiles, groupes, bâtiments, services, utilisateurs, groupes d'utilisateurs ou segments de réseau. Par exemple, si vous souhaitez limiter une application à tout le monde à l’exception du chef du département, vous pouvez ajouter ces personnes comme exclusion.

Vous pouvez également ajouter des régions iBeacon en tant qu'exclusions au périmètre des règles et profils de configuration. Par exemple, si vous souhaitez empêcher l'installation d’un profil de configuration sur un appareil mobile lorsque ce dernier se trouve dans une région iBeacon spécifique, vous pouvez ajouter la région iBeacon comme une exclusion.

-

Dans le volet des exclusions, cliquez sur Ajouter

.

.

-

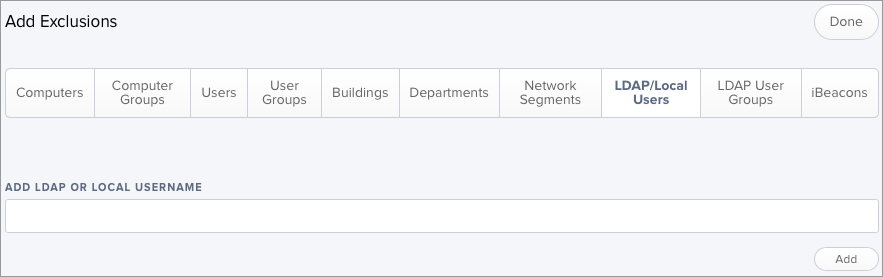

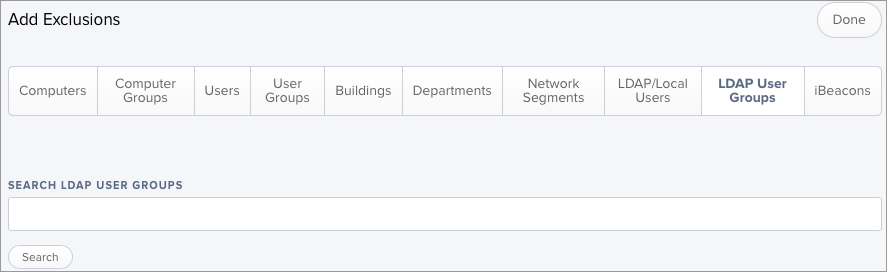

Dans chaque onglet, ajoutez les éléments requis.

Pour ajouter un utilisateur LDAP ou local, cliquez sur l’onglet Utilisateurs LDAP/locaux. Entrez ensuite le nom d’utilisateur dans le champ de recherche, puis sur Ajouter.

Pour ajouter un groupe d’utilisateurs LDAP, cliquez sur l’onglet Groupes d’utilisateurs LDAP, entrez le nom du groupe dans le champ de recherche, puis cliquez sur Rechercher. Cliquez ensuite sur Ajouter pour le groupe que vous voulez ajouter.

Pour ajouter un autre type d'élément, cliquez sur l'onglet approprié, puis cliquez sur Ajouter pour l'élément que vous voulez ajouter.

-

Cliquez sur Terminé dans le coin supérieur droit du volet.

Les éléments que vous avez ajoutés sont affichés sous forme de liste dans le volet Exclusions.

Suppression des cibles

Pour la plupart des tâches de gestion à distance, la suppression d’une cible du périmètre supprime également la tâche de gestion à distance de l’appareil lors du prochain check-in de l’appareil avec Jamf Pro. Toutefois, certaines tâches de gestion à distance, telles que les règles ou l’enrôlement PreStage, ne sont pas supprimées de l’appareil une fois que la cible a été supprimée du périmètre.

Pour savoir comment une fonctionnalité se comporte lorsqu’une cible est supprimée du périmètre, reportez-vous à la documentation relative à cette fonctionnalité.