Descripción de Jamf Infrastructure Manager

Una instancia de Jamf Infrastructure Manager es un servicio gestionado por Jamf Pro que permite el paso del tráfico de forma segura entre Jamf Pro y un servicio de directorio LDAP. Jamf Infrastructure Manager y el proxy LDAP suelen residir en el interior de la zona DMZ de la red de tu organización. Las instancias de Infrastructure Manager se pueden instalar en Linux y Windows. Si quieres más información, consulta Instalación de una instancia de Jamf Infrastructure Manager.

Nota: Esta guía proporciona instrucciones para instalar Infrastructure Manager para el proxy LDAP. Si quieres información sobre cómo instalar Infrastructure Manager para Healthcare Listener, consulta el documento técnico Installing and Configuring the Healthcare Listener (Instalación y configuración del Healthcare Listener).

Comunicación de red

Cuando tu entorno se aloja en Jamf Cloud, se debe permitir que las direcciones IP externas necesarias para Jamf Cloud accedan al Infrastructure Manager. No se admiten las direcciones de dominios internos (como .local, .company o .mybiz). El Infrastructure Manager se debe poder resolver para el servidor de Jamf Pro externo.

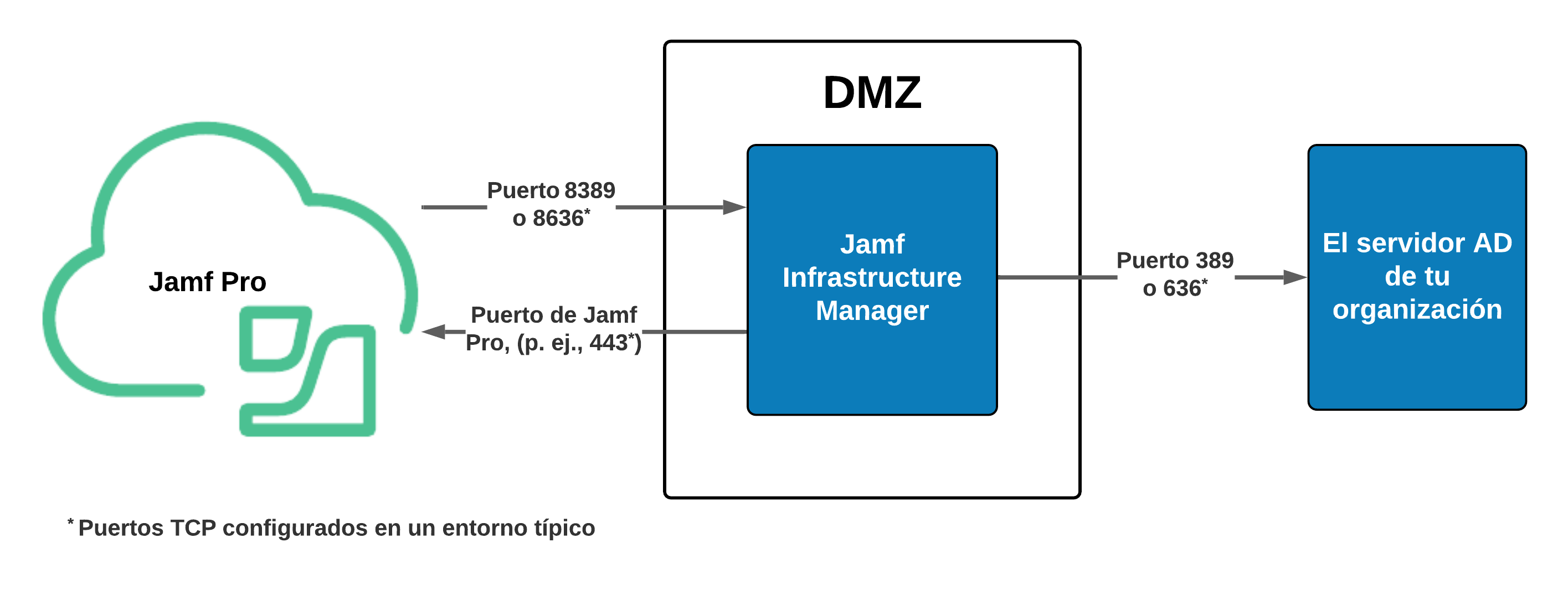

Al usar el proxy LDAP, el Jamf Infrastructure Manager se puede personalizar para el acceso TCP entrante en cualquier puerto disponible. En Linux, se debe usar el puerto 1024 o superior porque los puertos con numeración inferior están reservados para los servicios raíz. El puerto usado debe estar abierto en sentido de entrada en el firewall y en el ordenador en el que esté instalado el Infrastructure Manager. Configura reglas de firewall de entrada en tu conexión y en el sistema operativo del servidor de Jamf Infrastructure Manager para permitir las conexiones en este puerto solo desde Jamf Pro. Los clientes de Jamf Cloud deben limitar las direcciones IP de origen a la lista de su región de alojamiento. Si quieres más información, consulta el artículo de la base de conocimientos Concesión de permisos al tráfico de entrada/salida con Jamf Cloud.

Nota: Actualmente, el Infrastructure Manager no respeta los ajustes de proxy de red configurados en el sistema operativo host o en Java. Por lo tanto, el Infrastructure Manager debe estar inscrito en Jamf Pro y recibir su configuración inicial en una red que no requiera conexión a través de un proxy saliente. Se debe crear una regla de firewall para permitir que el Infrastructure Manager se conecte con Jamf Pro sin usar un proxy saliente. Esto permitirá que el Infrastructure Manager reciba actualizaciones de configuración LDAP y notifique a Jamf Pro que está operativo. Si no se implementa la regla, el Infrastructure Manager seguirá pudiendo recibir las solicitudes de consulta LDAP entrantes desde Jamf Pro.

Para la comunicación entre el Infrastructure Manager y un servicio de directorio LDAP, se usa el puerto de entrada estándar del servidor LDAP. Este puerto se especifica en la configuración del servidor LDAP en Jamf Pro. Las configuraciones más habituales son el puerto 389 para LDAP y el puerto 636 para LDAPS. Esta comunicación se produce únicamente entre el Infrastructure Manager en la zona DMZ y un servicio de directorio LDAP interno.

El siguiente diagrama muestra la comunicación de red con puertos de ejemplo entre tu servicio de directorio LDAP y Jamf Pro con el Infrastructure Manager instalado:

Importante: Jamf Infrastructure Manager 2.2.0 requiere Jamf Pro 10.27.0 o posterior para entornos con la instancia de Infrastructure Manager añadida como un servidor proxy LDAP.

Si quieres más información sobre la comunicación de red y las conexiones iniciadas entre el Infrastructure Manager y Jamf Pro, consulta el artículo de la base de conocimientos Puertos de red usados por Jamf Pro.