Configuration du connecteur Jamf AD CS (IIS) pour l’utilisation d’un certificat de serveur alternatif

Le connecteur AD CS installe et génère le serveur sécurisé et les certificats clients lorsqu’il est installé. Toutefois, si votre organisation préfère utiliser des certificats créés par une CA interne ou une CA tierce, vous pouvez configurer le connecteur AD CS pour qu’il utilise un serveur et des certificats clients alternatifs.

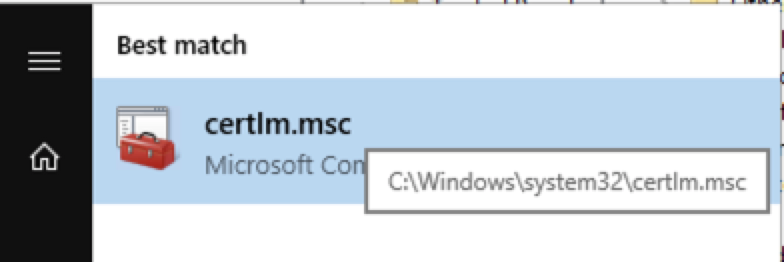

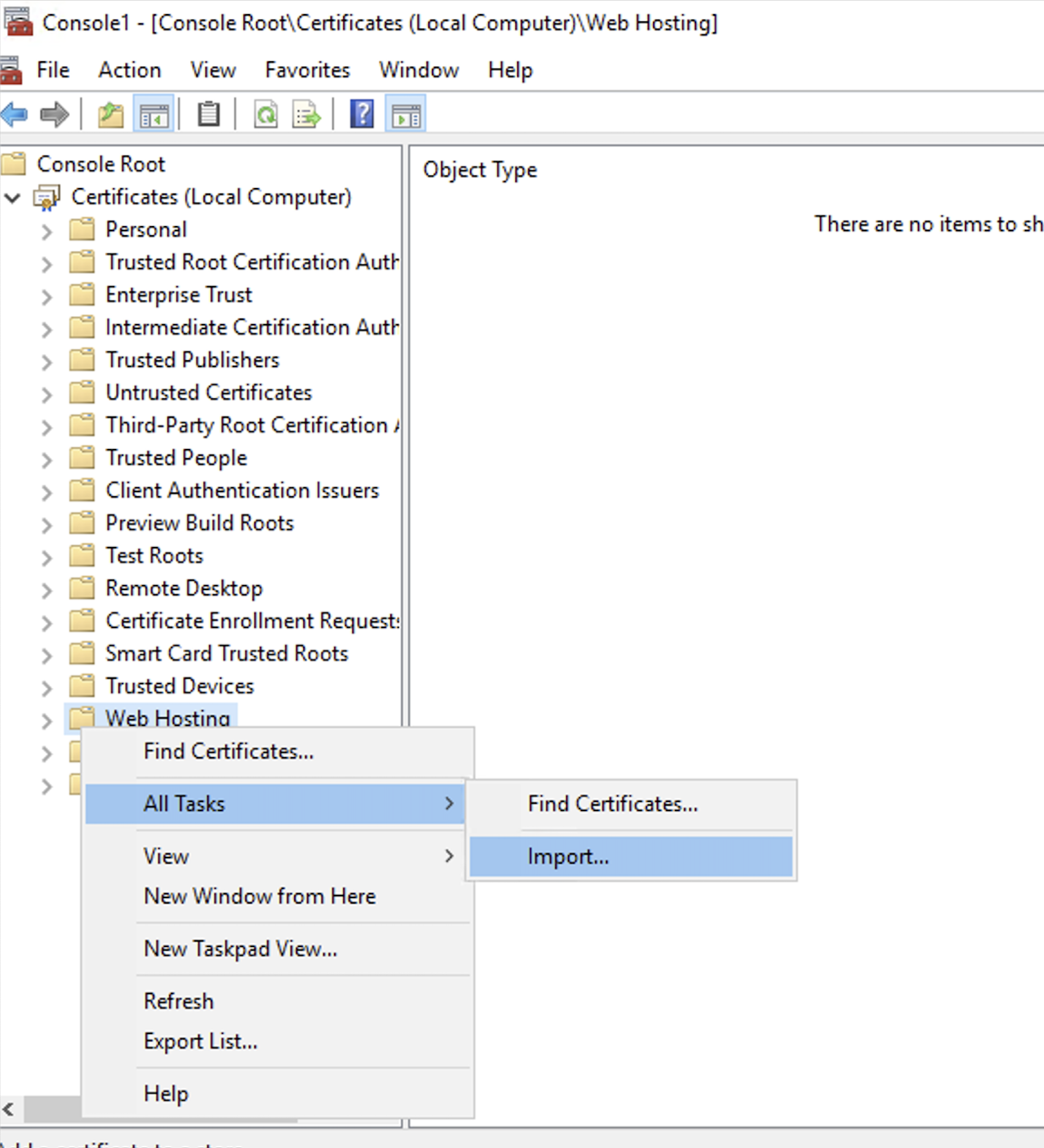

Vous avez le certificat du serveur que vous voulez utiliser.

Le certificat du serveur est au format .pfx (le format est habituellement fourni par votre équipe PKI).

Si dans sa chaîne de confiance, votre identité possède des certificats racines ou intermédiaires qui ne sont pas inclus dans le fichier .pfx que vous avez ajouté dans le magasin de certificats Windows, vous devez également les ajouter.

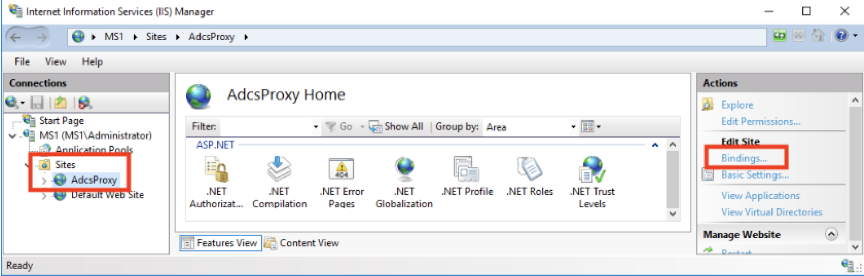

Remplacez votre certificat de serveur IIS avant son expiration. Si vous ne le faites pas, Jamf Pro pourrait ne plus être en mesure de négocier les connexions TLS une fois la date d’expiration passée. Les étapes à suivre sont les mêmes que pour l’installation initiale.