Übersicht

Mit dem Jamf AD CS Connector können Sie Active Directory Zertifikatdienste (AD CS) als PKI-Anbieter in Jamf Pro hinzufügen. So können Sie AD CS als Zertifizierungsstelle (CA) für die Ausgabe von Zertifikaten an Computer und Mobilgeräte über Konfigurationsprofile verwenden.

Der Connector ist eine SSL-gesicherte Web-Anwendung, die Client-Zertifikat-Anfragen über Jamf Pro empfängt und mit Microsoft IIS Web-Server ausgeführt wird. Nachdem Jamf Pro eine Anfrage erhält, wandelt der Connector die Web-Anfrage in das native DCOM-Protokoll von Microsoft um, übergibt sie an den AD CS Server und gibt dann die Zertifikatanforderungsnummer von AD CS zurück. Jamf Pro sendet dann die Anforderungsnummer über den Jamf ADCS Connector zurück an AD CS, um zu prüfen, ob das vollständige Zertifikat erstellt wurde. Anschließend wird das fertige Zertifikat an Jamf Pro zurückgegeben, um es für die Verteilung an ein betreutes Gerät zu packen. Geräte stellen nie eine direkte Verbindung zum Connector her. Daher können Firewall-Regeln zum Einschränken des Zugriffs verwendet werden. Nur Jamf Pro hat das zur Authentifizierung des Dienstes erforderliche Client-Zertifikat.

Die Vorgehensweise gleicht der, die von der NDES (SCEP) Server-Rolle von Microsoft verwendet wird, da beide Dienste sichere Web-Front-Ends für AD CS erstellen. Einer der Hauptunterschiede ist, dass der Jamf AD CS Connector ein Client-Zertifikat erfordert, um Verbindungen zu authentifizieren, statt eines Challenge-Passworts. Zudem unterstützt der Jamf AD CS Connector die Verwendung mehrerer Vorlagen, während ein NDES Server eine einzelne AD CS Zertifikatsvorlage verwendet.

- Installieren des Jamf AD CS Connectors

Der Jamf AD CS Connector wird als Dienst auf einem Windows Server ausgeführt, der Jamf Pro die Kommunikation mit dem Server der AD CS Zertifizierungsstelle erlaubt.

- Hinzufügen des Jamf AD CS Connectors als PKI-Anbieter in Jamf Pro

- Dies umfasst die Konfiguration von Einstellungen in Jamf Pro zur Definition des Standorts des Connectors und AD CS Servers sowie das Hinzufügen von Client- und Serverzertifikaten, um die Authentifizierung zwischen Jamf Pro und dem Connector zuzulassen.

- Konfigurationsprofile

- Jamf Pro ermöglicht Ihnen die Verteilung von Zertifikaten über Konfigurationsprofile mit AD CS als Zertifizierungsstelle.

- Organisationseigene Apps

- Sie können mit der Jamf Certificate SDK entwickelte organisationseigene Apps verteilen, um Identitäten für die zertifikatbasierte Authentifizierung einzurichten. So können Sie Single Sign-On (SSO) oder andere Aktionen für Ihre jeweilige Umgebung nutzen und der App bei der Verteilung eine verwaltete App-Konfiguration hinzufügen, damit die App die erforderlichen Zertifikate abrufen kann.

Übersicht über AD CS Kommunikation

Jamf Pro benutzt für die Kommunikation mit AD CS zum Erhalten von Zertifikaten den Jamf AD CS Connector. Die folgenden Abbildungen veranschaulichen einige gängige Implementierungen es Jamf ADCS Connectors.

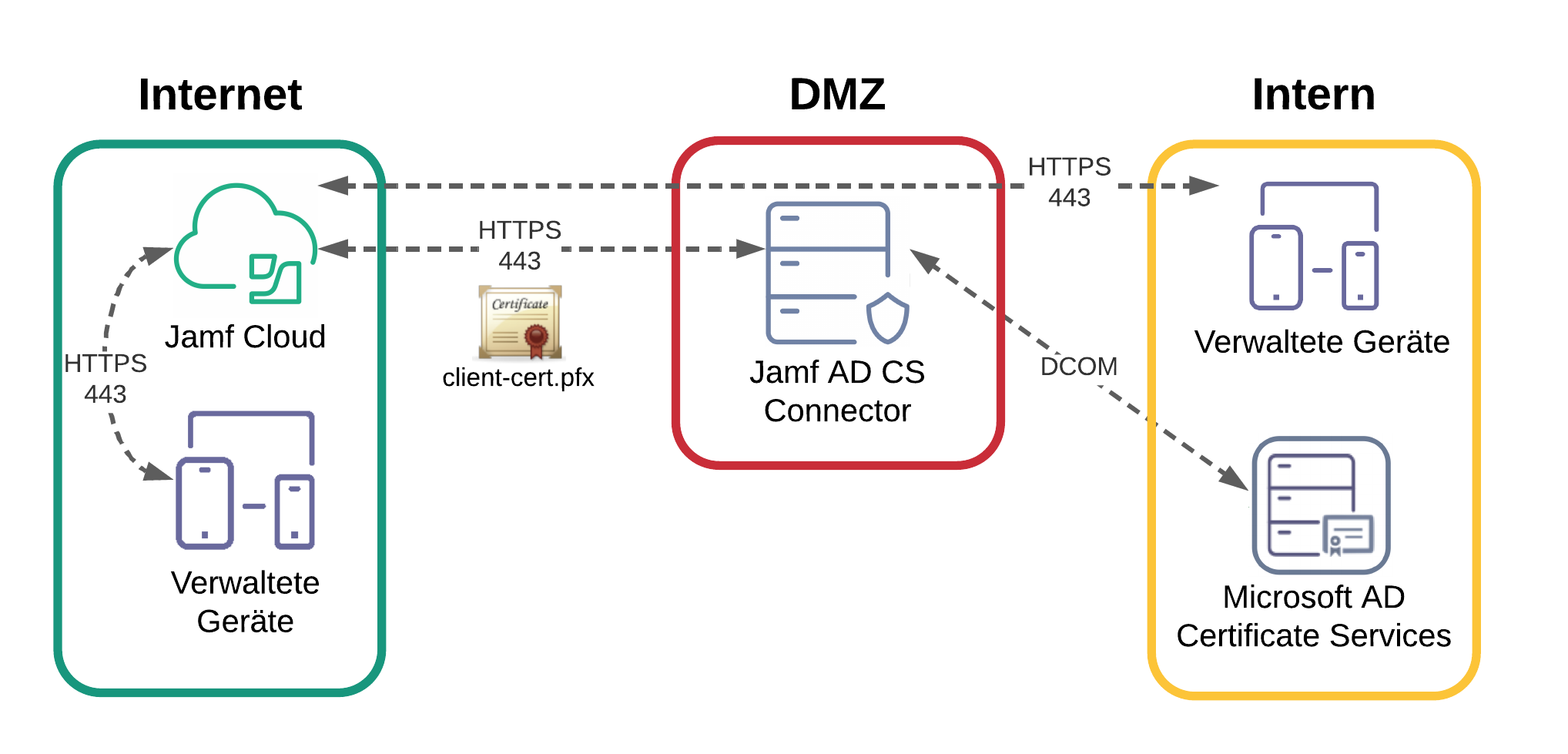

Jamf Cloud mit Jamf AD CS Connector im DMZ

Die folgende Abbildung zeigt den Kommunikationsfluss zwischen Jamf Pro und AD CS, wenn der Jamf AD CS Connector im DMZ gehostet wird. Jamf Pro authentifiziert sich beim Jamf AD CS Connector Server mit einem Client-Zertifikat. Anschließend kontaktiert der AD CS Connector die Microsoft CA über DCOM, um das Zertifikat anzufordern.

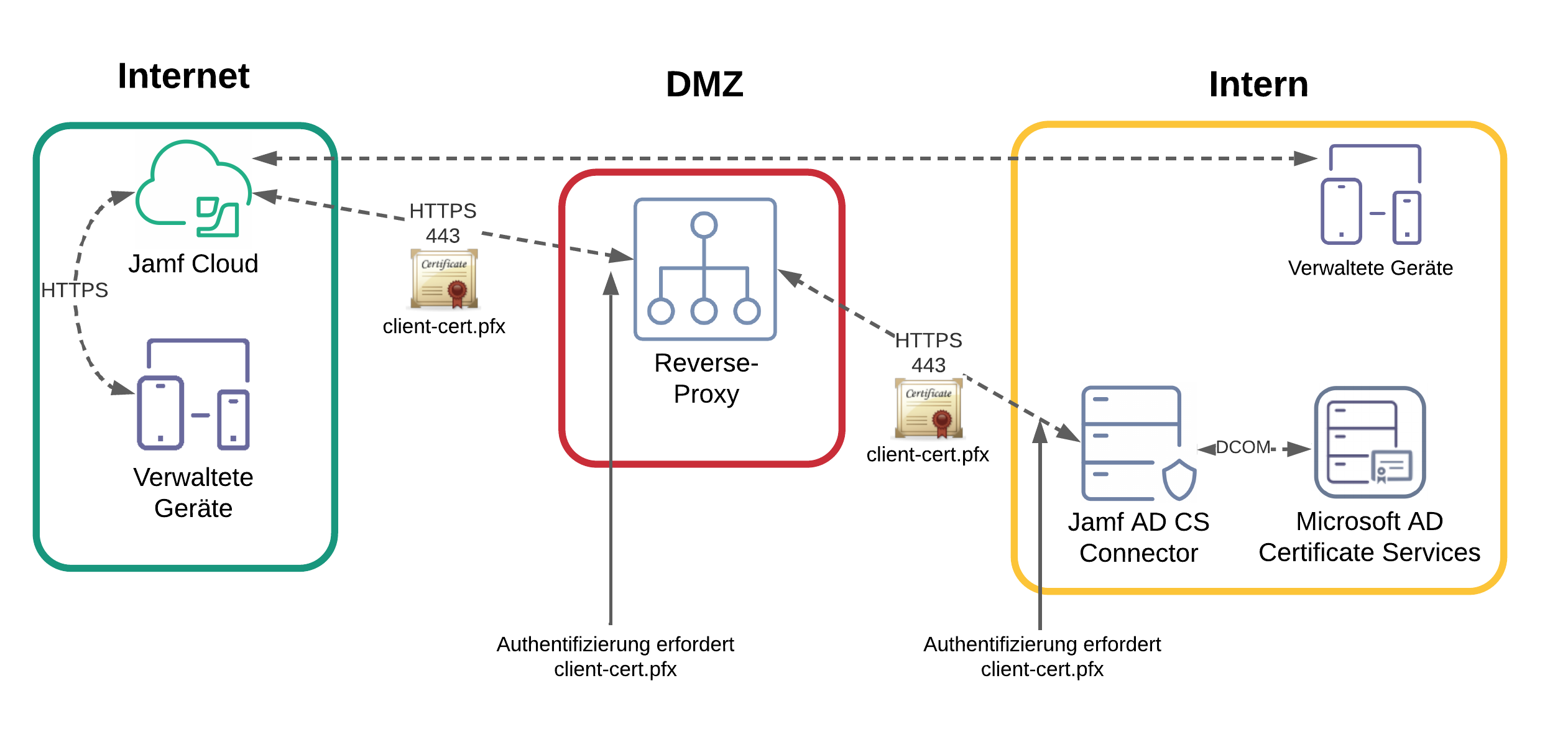

Jamf Cloud mit einer DMZ Reverse Proxy Ebene

Die folgende Abbildung veranschaulicht den Kommunikationsfluss zwischen Jamf Pro und AD CS, wenn Sie einen Reverse Proxy oder eine Lastverteilung mit dem AD CS Connector verwenden. Ein Reverse Proxy kann in der DMZ verwendet werden, um die Anzahl der von der DMZ erforderten offenen Ports zum internen Netzwerk zu verringern, oder wenn eine Netzwerkumgebung das Binden DMZ-basierter Hosts an AD nicht zulässt.

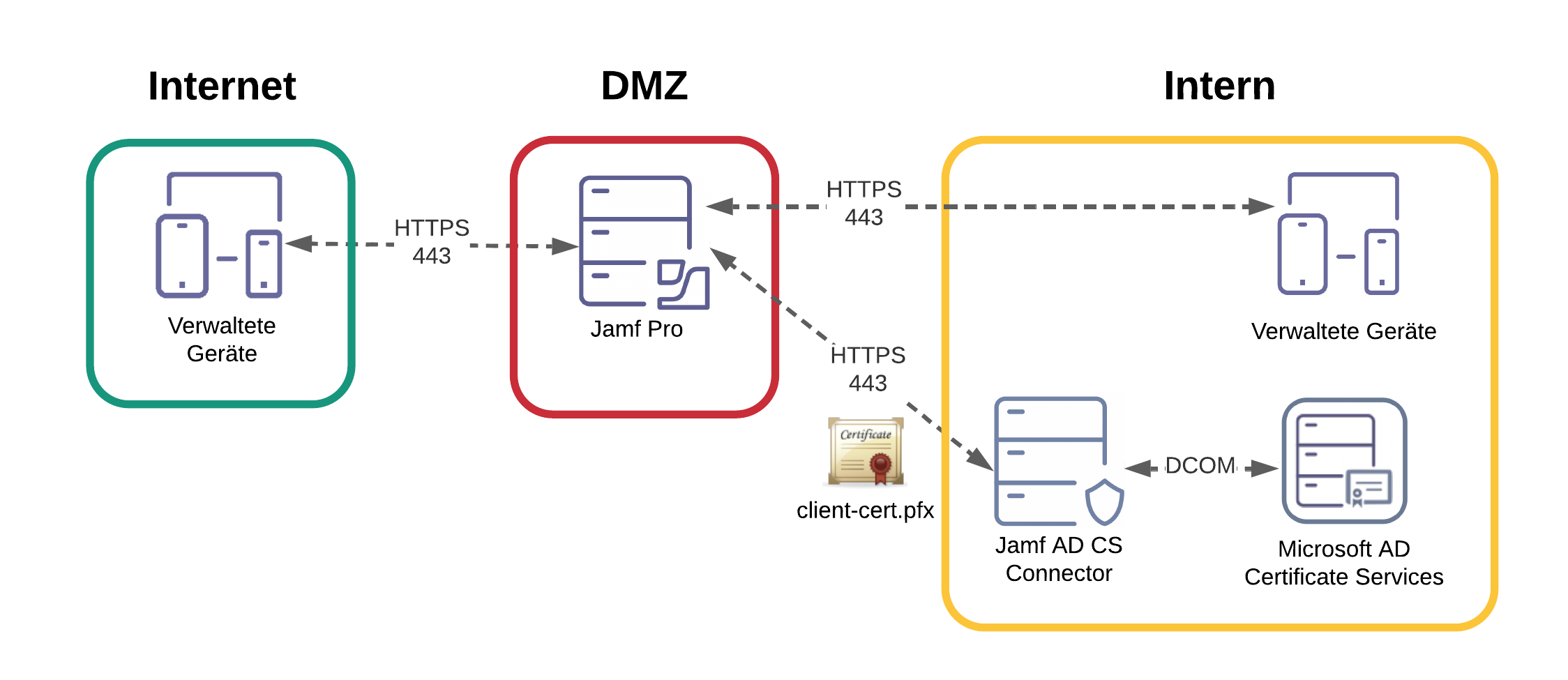

Lokaler Jamf Pro Server in der DMZ

Die folgende Abbildung zeigt den Kommunikationsfluss zwischen Jamf Pro und AD CS mit dem Jamf AD CS Connector, wenn der Jamf Pro Server in der DMZ gehostet wird.

Geräte im internen Netzwerk müssen mit Jamf Pro kommunizieren können, um ein Zertifikat zu erhalten.

In einer Cluster-Umgebung muss jeder Knoten mit dem Jamf AD CS Connector kommunizieren können.